メール攻撃が巧妙化いてきているようです。

メール攻撃が巧妙化しているようです。このような記事をを読むと、送付されてきたお問い合わせファイルや履歴書ファイルを開くにも注意が必要ということですね。

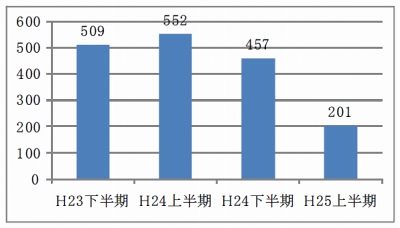

標的型メール攻撃が半減、トレンドは“ばらまき型”から“やりとり型”へ

http://internet.watch.impress.co.jp/docs/news/20130823_612331.html

やりとり型は、攻撃対象にいきなり不正プログラムを送付するのではなく、業務に関するメールを何通かやりとりし、ファイル添付メールが送られてきても不自然ではない状況を作った上で、不正プログラムを送付してくる手口。2012年は1年間で2件だったのに対し、2013年上半期は半年で33件へと増加した。

やりとり内容は、職員採用の質問や応募を装ったものが5割を超え、製品に関する質問や不具合の報告を装ったものが約3割。不正プログラムは、履歴書、質問状、不具合の状況などを記録した文書ファイルと称して送付されていたという。

やりとり型の攻撃を受けたメールアドレスのうち約8割が、組織などのホームページ上で公開されているものだった。警察庁では、このように不特定多数からのメールを受信する機会が多いPCは、組織内の通常業務用PCのネットワークとは分離した専用PCとし、不要なプログラムが動作しない仕組みを導入するなどの対策を講じることが重要だとしている。

自分の会社に主体的にお問い合わせしてきた有望な応募者がいると感じて、ファイルを開いてみたらウィルスファイルであったということが出てくる可能性が高まっているということでしょうか。これからは、このような善意の第3者に見せかけたウィルスが増えてきているということを認知して、情報セキュリティ対策をしてゆく必要なのかもしれませんね。

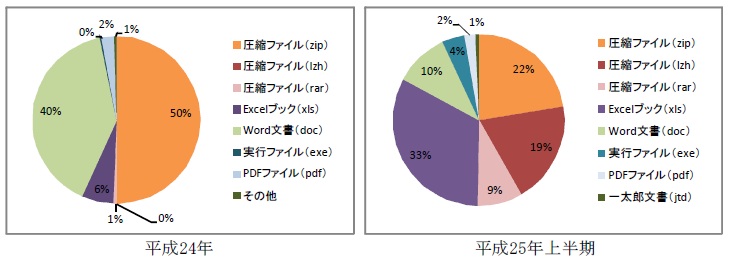

標的型メール攻撃で添付されてくる不正プログラムのファイル形式は、半数が圧縮ファイル形式で占められる。具体的には、ZIPが22%、LZHが19%、RARが9%。主に日本国内でのみ使用されているLZHの占める割合が2012年よりも増加したという。なお、これら圧縮ファイルを解凍して生成される不正プログラムの形式は、約9割が実行ファイル形式(exe)だった。

圧縮ファイル以外では、Excelブック形式(xls)が33%と、全体で見ても最多。また、Word文書(doc)が10%、実行ファイルが4%、PDFが2%、一太郎文書(jtd)が1%だった。Excelブック形式は2013年上半期において増加しており、同窓会名簿や住所録を偽装したものが多く見られたとしている。

実際に、応募ファイルなどはエクセルやワードで送付されたり作られたりすることが多いと思いますので、そのあたりでも実際の業務の妨げにあらないようにしながら、セキュリティを維持する仕組みの構築が望まれてると感じますね。