ウェブメールのパスワード再発行には通意が必要です。

ウェブメールを使っていると時折ログインパスワードを忘れることがありますよね。そんなときにはパスワードの再発行システムを利用しますが、そのような仕組みにもセキュリティホールができてるようです。

シマンテックは、モバイルユーザーを狙ったスピア型(標的型)フィッシング攻撃が増えているとして、ユーザーに注意を促した。

この攻撃では、標的となるユーザーのメールアドレスと携帯電話番号を攻撃者が知っている必要がある。Gmailなどメールプロバイダーの多くは、パスワードを忘れたユーザーのためにパスワードを再発行する際に、携帯電話の番号に確認コードを送信するが、攻撃者はこの仕組みを悪用する。シマンテックが確認したケースのほとんどは、Gmail、Hotmail、Yahoo!メールのユーザーに影響するという。

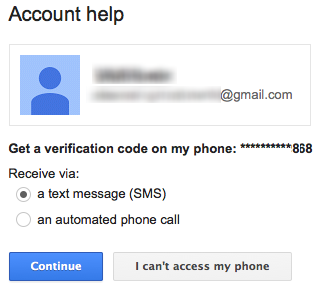

Gmailの場合を例にすると、標的となるユーザーのGmailアカウントと携帯電話番号を知っている攻撃者が、パスワード再発行の手続きを勝手に行い、携帯電話番号へのSMSメッセージで確認コードを送るよう指示する。これにより、ユーザーにはSMSメッセージで6桁の確認コードが送られる。

確認コードをSMSメッセージで送信するよう選択する

このタイミングで、攻撃者は標的となっているユーザーにSMSメッセージを送信する。メッセージの文面は、「Googleがあなたのアカウントで異常なアクティビティを検出しました。不正なアクティビティを止めるために、モバイルデバイスに送信されたコードを返信してください」といったもので、これを正規のメッセージと信じたユーザーが返信してしまうと、確認コードが攻撃者に渡ってしまい、攻撃者は確認コードを使って仮パスワードを手に入れ、標的ユーザーのメールアカウントにアクセスできるようになる。

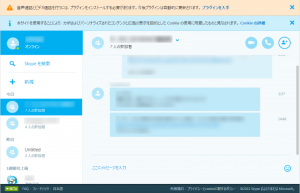

アカウントにアクセスできるようになった攻撃者はさまざまな攻撃が可能になるが、アカウントに代替メールアドレスを追加し、あらゆるメッセージをそのメールアドレスに転送するように設定できる点は、特に注意が必要だと説明。こうした攻撃を仕掛ける犯罪者は、標的ユーザーに関する情報を集めることを目的としているようだとしている。

シマンテックでは、この攻撃手法はシンプルでありながら効果が高く、フィッシングサイトを構築しなければならない従来型のスピア型フィッシングよりもはるかに経済的だと説明。ユーザーに対しては、確認コードに関するSMSメッセージには注意が必要で、自分から確認コードを要求していない場合には特に警戒すべきだと説明。パスワード再発行サービスから送信される正規のメッセージは、確認コードが書かれているだけで、どんな形でもそれを返信するように求めたりしないとして、注意を呼び掛けている。